在上一期中,结合8月份对liquid和bilaxy交易所的热钱包攻击,Albert chain CTO Neilson主要分析了金融安全芯片的软硬件设计如何保护机构钱包私钥的整个生命周期安全。在本期中,阿贝连锁的CTO Neilson将继续介绍组织钱包私钥频繁使用的安全逻辑,并解释如何在组织运营过程中实现频繁操作的安全性和易用性。

金融安全芯片实现了私钥从生成、存储到签名操作的安全保护。然而,这对于机构用户来说是不够的,尤其是围绕数字资产提供金融服务的运营机构。机构对数字资产使用的需求通常在具有不同角色的多个人、多个地点和多个系统之间流动。在这一进程中,它还将面临其他方面的安全威胁。例如,黑客通过提前注入特洛伊木马程序“篡改”关键交易信息,并悄悄地将资金转移到目标地址;或者通过获得内部经理的授权,将“伪造”的授权交易插入数据库。伪造或篡改交易属于“中间人攻击”的范畴。

什么是「中间人攻击」,攻击逻辑如何实现?

中间人攻击(MITM,man in the middle attack)是一种网络攻击。当数据从一个端点传输到另一个端点时,传输过程的时间就是数据失去控制的时间。当攻击者将自己置于两个端点并试图拦截或阻止数据传输时,称为中间人攻击。通信双方认为他们在互相交谈,但实际上他们在与黑客交流。与我们通常理解的相似,信息被“窃听”。

目前,黑客为了获取经济利益,中间人攻击将成为威胁密码交易的**威胁性和破坏性的攻击。

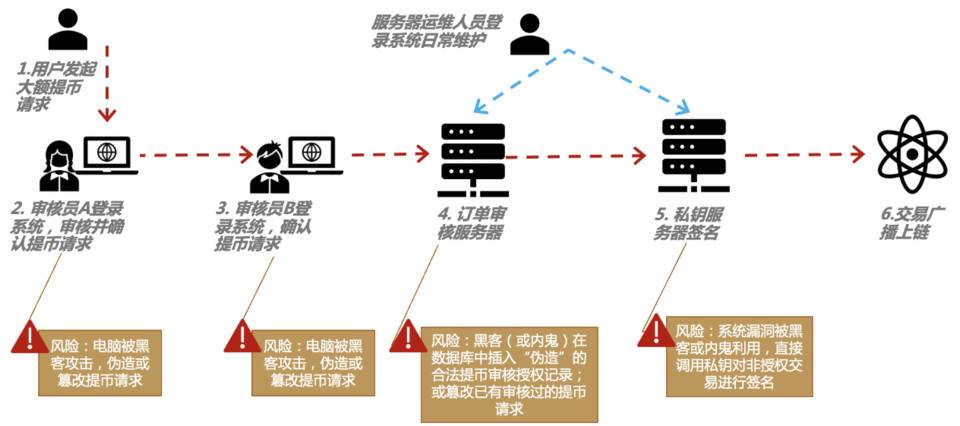

在数字资产组织的业务活动中,数字资产的动态账户请求通常涉及多个具有不同权限级别的人,这些人可能位于不同的地区,使用不同的客户端环境。从对从属帐户请求的审核授权到使用私钥的签名,信息也将在组织中的多个系统之间流动。如果将事务的审计授权作为“会话”的一端,并且将事务的签名执行作为“会话”的另一端,则在事务的“会话”中存在“中间人攻击”的许多可能性。例如,黑客或内部作恶者直接将伪造的审计授权交易请求插入后台数据库,或篡改交易的关键信息,如目标地址。审核人看到的交易信息与实际签署的交易信息不一致。

图2:现有在线货币提取流程和风险点

图2:现有在线货币提取流程和风险点

机构钱包的端到端「所见即所签」功能如何防止中间人攻击?

Abbe chain创造性地将基于安全硬件的端到端“WYSIWYG”功能引入到从事务审计到事务签名的链接中。通过向审核人员分发专用安全硬件设备签名屏蔽,并通过指纹或按钮等物理手段确认设备上的货币、目标地址、金额等关键交易信息,签名屏蔽将对确认的交易信息进行签名,并将其发送至保存私钥的加密机设备进行签名,确保无论有多少链路和系统流经此链路,待签名的交易信息必须经过审核人的“人的意愿”授权,且未被篡改,从而防止任何形式的“中间人攻击”从伪造或篡改交易。

图3:所见即所得交易批准签字流程

图3:所见即所得交易批准签字流程

Neilson提到,Abbe link基于硬件的端到端“WYSIWYG”功能支持多级分布式授权管理,这不仅可以大大提高组织内部私钥使用的安全性,还可以跨组织使用,例如在托管平台和客户之间。**,Neilson再次强调,无论是通过金融级软硬件设计保护私钥,还是通过端到端的“所见即所得”功能保护交易过程的安全,都只是安全链接的技术层。机构资产证券化是一项系统工程。我们需要根据整体安全框架进行综合考虑。机构“资产”的“脆弱性”是什么,面临什么样的“威胁”会导致“风险”,使用什么样的安全“机制”来消除或减少“风险”,从而最终保护机构资产的安全。

文章标题:解读机构如何实现频繁操作的安全性和易用性

文章链接:https://www.btchangqing.cn/323335.html

更新时间:2021年09月25日

本站大部分内容均收集于网络,若内容若侵犯到您的权益,请联系我们,我们将第一时间处理。